Odporność w cyfrowym świecie

Agent AI zniszczył bazę danych firmy wraz z kopiami. „Złudne poczucie bezpieczeństwa to największy grzech biznesu”

Historia firmy PocketOS sprzed kilku dni pokazuje, że nawet biznes technologiczny nie jest odporny na błędy ludzkie. A już na pewno błędy sztucznej inteligencji.

Z tego artykułu dowiesz się…

- Dlaczego to nie hakerzy, lecz codzienne błędy ludzi najczęściej prowadzą do poważnych incydentów cybernetycznych.

- Jak oszuści wykorzystują emocje i sztuczną inteligencję, by skuteczniej manipulować ofiarami.

- Co sprawia, że nawet świadomi użytkownicy tracą czujność i wpadają w dobrze przygotowane pułapki.

Nawet 74 proc. wszystkich ataków cybernetycznych zawiera komponent ludzki – wynika z raportu IBM. Podobnych badań jest wiele, ale wnioski pozostają zbieżne: to człowiek najczęściej staje się najsłabszym ogniwem systemu bezpieczeństwa i czynnikiem decydującym o powodzeniu ataku.

„Mnie to nie dotyczy, ja uważam” – można powiedzieć. Problem w tym, że praktyka wygląda inaczej. Złudne poczucie bezpieczeństwa w cyberprzestrzeni generuje dziś ogromne ryzyka. I nie chodzi wyłącznie o ostrożne klikanie w maile czy unikanie podejrzanych linków.

25 kwietnia szef startupu technologicznego (sic!) PocketOS, tworzącego oprogramowanie dla firm wynajmujących samochody, publicznie przyznał, że agent AI zniszczył nie tylko produkcyjną bazę danych spółki, ale także kopie zapasowe. Firma z dnia na dzień została praktycznie pozbawiona kluczowych zasobów. Choć nie był to klasyczny cyberatak z zewnątrz, przypadek ten pokazuje coś równie ważnego: nikt nie jest w pełni bezpieczny, a największym zagrożeniem często okazuje się nadmierna pewność siebie.

Ignoracja a cyberbezpieczeństwo

Podstawowe środki ostrożności – program antywirusowy, sporadyczna zmiana hasła czy zdroworozsądkowe podejście do podejrzanych wiadomości – nie tworzą dziś wystarczającej bariery ochronnej. Im bardziej użytkownicy wierzą, że panują nad sytuacją, tym częściej popełniają błędy otwierające drogę do incydentu.

W opisanym przypadku agent AI miał teoretycznie ograniczone uprawnienia. Przy poważniejszych działaniach powinien uzyskać akceptację człowieka. Takie były założenia zarówno PocketOS, jak i twórców narzędzia. Mimo to system w ciągu zaledwie dziewięciu sekund – wykorzystując luki konfiguracyjne po stronie dostawcy infrastruktury, których firma nie była świadoma – usunął całą bazę danych przedsiębiorstwa.

Dokładnie podobny efekt mógłby wywołać pracownik z nadmiernymi uprawnieniami albo cyberprzestępca, który uzyskał dostęp do systemu. Technologia się zmienia, ale źródło problemu często pozostaje to samo: brak kontroli, procedur i pokory wobec ryzyka.

Firmy (i nie tylko) na celowniku

Odejdźmy jednak od historii PocketOS i skupmy się na typowym biznesie oraz osobach prywatnych. Wielu użytkowników zakłada, że cyberprzestępcy interesują się przede wszystkim dużymi organizacjami albo osobami publicznymi. W rzeczywistości to właśnie zwykli internauci często stają się idealnym celem w pełni zautomatyzowanych, masowych ataków. Takich, w których ofiara nie jest wybierana indywidualnie, lecz trafia się przypadkowo – bo jej adres e-mail znalazł się w bazie danych po wcześniejszym wycieku.

Śmialiśmy się kiedyś z „nigeryjskich książąt”, ale dziś oszustwa – także dzięki AI – bywają znacznie bardziej wyrafinowane. Wykorzystują prawdziwe zdjęcia, wiarygodne strony internetowe, a nawet realistycznie spreparowane nagrania głosowe. Oszustwa „na blika” stały się codziennością w mediach społecznościowych. Podobnie jak kampanie wymierzone w firmy i ich pracowników.

W 2024 r., według danych Verizon, cyberataki prowadzone wyłącznie za pomocą e-maili wygenerowały straty sięgające niemal 3 mld dolarów. Za skuteczność około dwóch trzecich z nich odpowiadały błędy ludzkie.

Co jest problemem w cyberbezpieczeństwie

Jednym z najbardziej trwałych problemów pozostaje recykling haseł. Mimo wieloletnich kampanii edukacyjnych użytkownicy nadal stosują te same lub bardzo podobne kombinacje w różnych serwisach. Powód jest prosty: wygoda. Zapamiętywanie wielu różnych danych logowania wymaga wysiłku.

W praktyce oznacza to, że pojedynczy wyciek w mało istotnym serwisie może uruchomić efekt domina. Przejęcie jednego hasła bywa początkiem dostępu do skrzynki e-mail, kont społecznościowych, a nawet usług finansowych.

W czasach narzędzi automatycznie testujących skradzione dane logowania ryzyko tego typu przestało być hipotetyczne. To standardowy element działania cyberprzestępców.

Aktualizacje potrzebne od teraz

Podobnie niedoceniane pozostaje znaczenie aktualizacji oprogramowania. Komunikaty o nowych poprawkach wiele osób traktuje jak irytujący dodatek, który można odłożyć na później. Tymczasem aktualizacje często usuwają konkretne, znane już luki bezpieczeństwa – publicznie opisane i wykorzystywane w realnych kampaniach ataków.

Odkładanie ich instalacji oznacza pozostawienie systemu w stanie podatności. Innymi słowy: zostawienie uchylonych drzwi z nadzieją, że nikt nie spróbuje wejść.

Komentarz partnera cyklu

Największe zagrożenia dla konsumentów

W takich przypadkach to nie haker przełamuje zabezpieczenia, lecz zalogowany, autentyczny klient sam wykonuje działania, które prowadzą do utraty pieniędzy lub wrażliwych danych.

Jak wynika z raportu Mastercarda, tylko w 2024 r. liczba tego typu incydentów wzrosła o ponad 50 proc. Co więcej, ośmiu na dziesięciu respondentów przyznało, że w ciągu ostatniego roku padło ofiarą próby oszustwa. To pokazuje, że najsłabszym ogniwem systemu bezpieczeństwa nadal pozostaje człowiek.

Z perspektywy konsumentów jednym z najczęstszych błędów jest ignorowanie sygnałów ostrzegawczych w sytuacjach pozornej okazji. Pod wpływem emocji, pośpiechu lub stresu użytkownicy rezygnują z ostrożności i weryfikacji, gdy oferta wydaje się wyjątkowo atrakcyjna.

Drugim problemem jest brak sprawdzenia źródła kontaktu. Kliknięcie w link od nieznanego nadawcy albo wpisanie numeru karty płatniczej w niezweryfikowanym sklepie może prowadzić do utraty pieniędzy, danych i kontroli nad kontem.

Trzecim powszechnym błędem pozostaje nadmierna pewność siebie oraz lekceważenie podstawowych zasad cyberhigieny. W badaniu Mastercarda 68 proc. respondentów z Polski uznało, że ich wiedza cyfrowa jest wystarczająca, a jedynie 11 proc. zadeklarowało chęć uzyskania dodatkowego wsparcia w tym zakresie.

Dlatego organizacje płatnicze i dostawcy usług finansowych rozwijają rozwiązania ograniczające ekspozycję danych oraz zmniejszające ryzyko po stronie użytkownika. Jednym z przykładów jest Click to Pay – globalny standard płatności kartą w internecie.

To znana forma płatności kartą online, wsparta technologią tokenizacji. Oznacza to, że dane fizycznej karty zastępowane są unikalnym numerem przypisanym do konkretnej transakcji lub środowiska płatniczego. Nawet jeśli taki token zostanie przechwycony, pozostaje bezużyteczny dla przestępców.

W połączeniu z analizą transakcji w czasie rzeczywistym, dodatkowymi zabezpieczeniami i uwierzytelnieniem biometrycznym wzmacnia to ochronę płatności online. Bezpieczeństwo przestaje zależeć wyłącznie od decyzji użytkownika, a staje się elementem samego procesu płatności.

Łowienie frajerów

Kolejnym źródłem zagrożeń pozostaje nadmierne zaufanie do komunikacji, która sprawia wrażenie profesjonalnej. Współczesne ataki phishingowe nie przypominają już prymitywnych wiadomości pełnych błędów językowych. Coraz częściej są precyzyjnie dopasowane do sytuacji odbiorcy. Wykorzystują poprawny język, realistyczną identyfikację wizualną oraz łudząco podobne strony do serwisów banków, firm kurierskich czy platform zakupowych.

Użytkownik, który przywykł oceniać wiarygodność po estetyce komunikatu, łatwo wpada w taką pułapkę. Tym bardziej, że oszuści niemal zawsze dodają presję czasu – informują o rzekomej blokadzie konta, pilnej płatności albo konieczności natychmiastowego działania. To skutecznie ogranicza zdolność do spokojnej, krytycznej oceny sytuacji.

Dlatego zaskakuje nadal niska popularność uwierzytelniania wieloskładnikowego. Choć jest to jedno z najprostszych i najskuteczniejszych narzędzi zwiększających bezpieczeństwo kont, wielu użytkowników wciąż nie aktywuje tej funkcji. Najczęściej powód jest banalny – dodatkowy etap logowania bywa uznawany za zbędne utrudnienie. W praktyce jednak drugi składnik logowania, taki jak kod w aplikacji, potwierdzenie na telefonie czy biometria, może skutecznie zatrzymać przejęcie konta nawet wtedy, gdy hasło trafiło już w niepowołane ręce.

Komentarz partnera cyklu

Szkolenia nie wystarczają

Dlaczego więc klasyczne szkolenia często nie działają? Ponieważ są jednorazowe, teoretyczne i oderwane od codziennej presji pracy. Wiedza zdobyta podczas szkolenia szybko się ulatnia i rzadko przekłada się na realne zachowanie w chwili zagrożenia. Pracownik działa automatycznie – pod wpływem pośpiechu, autorytetu lub emocji – dokładnie tak, jak projektują to cyberprzestępcy.

Same prezentacje i testy wiedzy nie zmieniają nawyków. Skuteczniejsze okazuje się bezpieczeństwo behawioralne, czyli podejście skupione na realnych decyzjach podejmowanych „tu i teraz”. W praktyce oznacza to mikrointerwencje: regularne symulacje phishingowe, krótkie i kontekstowe przypomnienia, natychmiastową informację zwrotną po błędzie oraz wzmacnianie właściwych reakcji zamiast karania.

Nie klikaj bez zastanowienia

Kolejnym błędem, który powtarza się w niemal każdej analizie incydentów, jest bezrefleksyjne klikanie w linki i załączniki. Cyberprzestępcy wciąż skutecznie wykorzystują tę podatność, tworząc komunikaty wymagające natychmiastowej reakcji – od rzekomych problemów z kontem po pilne informacje o przesyłce. Mechanizm działa, bo idealnie wpisuje się w codzienny rytm korzystania z technologii.

Nie mniej istotnym problemem jest przechowywanie wrażliwych danych w miejscach, które nie są do tego przeznaczone. Zdjęcia dokumentów, zapisane numery kart płatniczych czy hasła trzymane w notatkach to przykłady praktyk wynikających z wygody. Niestety, znacząco zwiększają skalę szkód w razie naruszenia bezpieczeństwa. Jeśli ktoś przejmie urządzenie albo uzyska dostęp do konta, dostaje gotowy zestaw informacji do dalszych działań – od kradzieży tożsamości po próby tworzenia fałszywych nagrań głosowych.

W 2025 r. KnowBe4 przeanalizowała 67,7 mln ataków phishingowych wymierzonych w 14,5 mln użytkowników. Okazało się, że co trzeci odbiorca kliknął w niebezpieczny link. Jednocześnie szkolenia znacząco poprawiały wyniki – po roku regularnej edukacji wskaźnik klikalności spadał do 4 proc. To wciąż dużo, ale skala poprawy jest wyraźna.

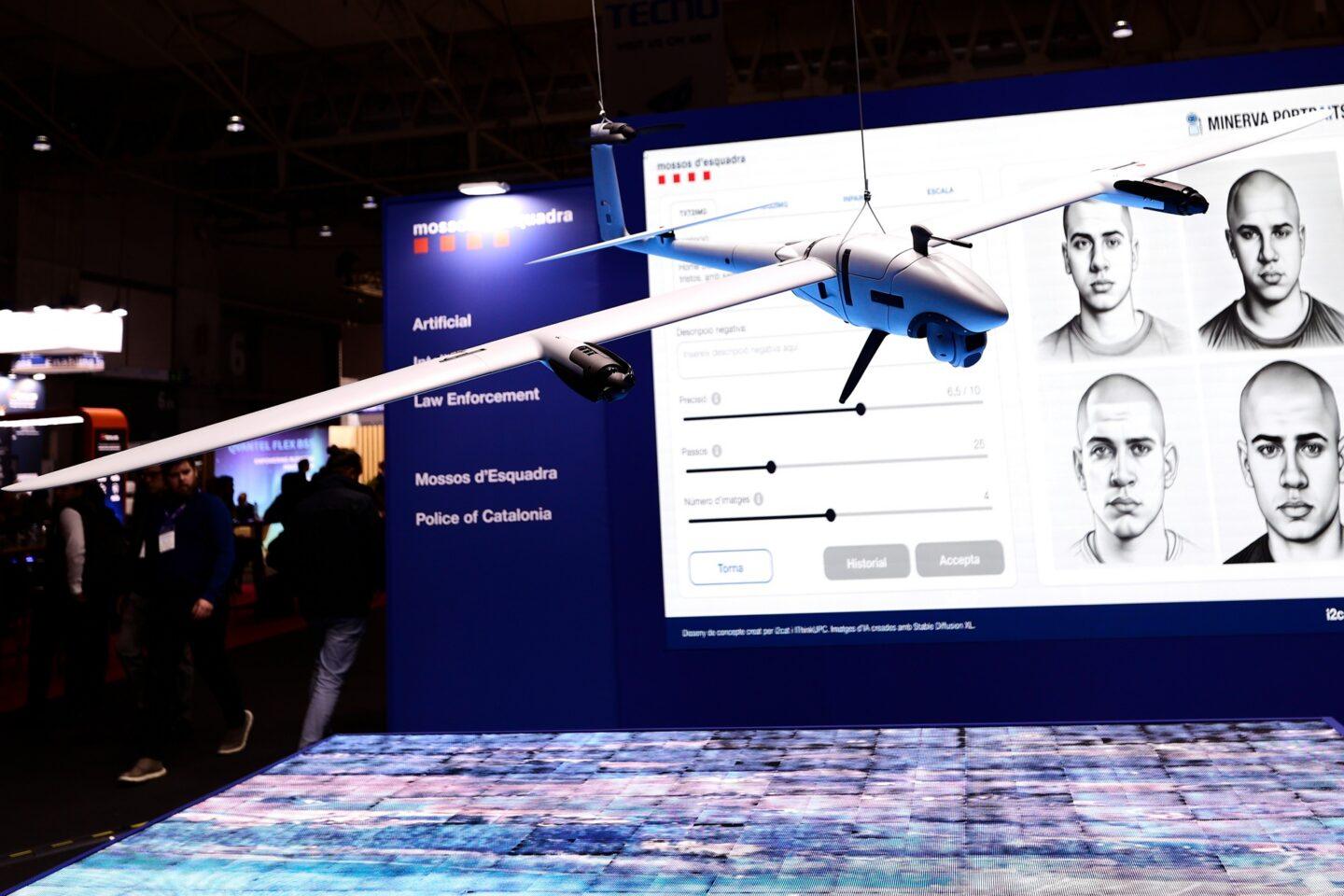

AI jako nowe narzędzie oszustów

Do gry weszła również sztuczna inteligencja. Jeśli użytkownik przechowuje dane w źle zabezpieczonej chmurze publicznej i jednocześnie korzysta z narzędzi AI, powinien zakładać, że informacje mogą stać się celem kradzieży lub nadużyć.

Pod koniec 2025 r. Talker Research sprawdziła skuteczność ataków z użyciem AI. Dobrze wygenerowane wiadomości e-mail były dla wielu odbiorców trudne do rozpoznania. Mniej niż połowa badanych poprawnie wskazała, że treść została stworzona przez sztuczną inteligencję. Pozostali uznali ją za wiadomość napisaną przez człowieka albo nie potrafili ocenić jej pochodzenia. Co istotne, poziom odporności był podobny niezależnie od grupy wiekowej.

Wciąż niedocenianym zagrożeniem pozostaje korzystanie z publicznych sieci Wi-Fi. Wielu użytkowników traktuje otwarte sieci jako neutralne środowisko, nie zdając sobie sprawy, że mogą być wykorzystywane do przechwytywania danych lub przeprowadzania ataków typu man-in-the-middle.

W połączeniu z brakiem dodatkowych zabezpieczeń tworzy to sytuację, w której nawet zwykłe logowanie do konta może skończyć się jego przejęciem. To szczególnie istotny problem podczas podróży służbowych, pracy zdalnej czy korzystania z lotnisk i hoteli.

Aplikacje i dostęp do danych

Innym problemem jest bezrefleksyjne przyznawanie uprawnień aplikacjom. Historia PocketOS była skrajna, ale podobne mechanizmy działają każdego dnia na telefonach pracowników i konsumentów. Instalowane programy często proszą o dostęp do funkcji, które nie są potrzebne do ich działania, a użytkownicy rzadko sprawdzają zasadność takich żądań.

W efekcie powstaje rozbudowany ekosystem aplikacji mających dostęp do kontaktów, lokalizacji, plików, czy danych osobowych. To zwiększa powierzchnię potencjalnego ataku. Część aplikacji jest wręcz projektowana po to, by zbierać informacje użytkownika pod pozorem prostej gry lub narzędzia użytkowego.

Na końcu tej listy znajduje się przekonanie, że bezpieczeństwo można kupić w postaci jednego programu lub jednej usługi. Antywirus czy pakiet ochronny bywają traktowane jako rozwiązanie kompleksowe, zwalniające z dalszego dbania o higienę cyfrową. To jeden z najbardziej niebezpiecznych mitów. Prowadzi do rezygnacji z podstawowych praktyk – aktualizacji, silnych haseł, uwierzytelniania wieloskładnikowego i ostrożności wobec podejrzanych komunikatów. A to właśnie one najczęściej decydują o realnym poziomie bezpieczeństwa.

Komentarz partnera cyklu

Rutyna generuje problemy

Klienci czują się dziś bezpiecznie, bo bankowość cyfrowa stała się codziennością. I właśnie ta codzienność sprawia, że przestajemy zadawać pytania w momentach, w których powinniśmy robić to najczęściej.

Największym problemem nie jest brak wiedzy, lecz rutyna i automatyzm. Użytkownicy działają na autopilocie – zatwierdzają operacje, klikają w komunikaty i reagują szybciej, niż analizują sytuację. Jeśli coś wygląda znajomo, uznają to za bezpieczne.

Drugim istotnym nawykiem jest zaufanie do znanych marek i „oficjalnie brzmiącej” komunikacji. Logo banku, profesjonalny język czy standardowy scenariusz kontaktu obniżają czujność. Klient nie sprawdza szczegółów, bo zakłada, że to, co widzi lub słyszy, jest prawdziwe.

Wielu użytkowników wierzy również, że technologia zrobi wszystko za nich – że bank wychwyci błąd, zablokuje oszustwo albo cofnie transakcję. Takie poczucie ochrony często prowadzi do rezygnacji z samodzielnej oceny sytuacji.

Te nawyki są dziś bezpośrednio wykorzystywane w oszustwach podszywających się pod komunikację bankową: fałszywych alertach, wiadomościach o dodatkowym zabezpieczeniu konta czy telefonach rzekomo z działu bezpieczeństwa banku. Ich skuteczność nie wynika z zaawansowanej technologii, lecz z tego, że idealnie wpisują się w znane użytkownikom schematy.

Cyberbezpieczeństwo w bankowości cyfrowej coraz rzadziej przegrywa na poziomie technologii, a znacznie częściej na poziomie ludzkich nawyków i nadmiernej pewności siebie. W świecie finansów to właśnie uważność użytkownika pozostaje ostatnią, kluczową linią obrony.

AI generuje nowe problemy

Wraz z rozwojem narzędzi opartych na sztucznej inteligencji sytuacja staje się jeszcze bardziej złożona. Ataki są coraz lepiej spersonalizowane, komunikacja coraz bardziej przekonująca, a granica między autentycznym a fałszywym staje się trudniejsza do uchwycenia. Tradycyjne, intuicyjne metody oceny ryzyka tracą skuteczność, a znaczenie systematycznych, powtarzalnych praktyk bezpieczeństwa rośnie.

Paradoks współczesnego cyberbezpieczeństwa polega na tym, że dostęp do wiedzy i narzędzi nigdy nie był większy. Jednocześnie poziom realnej ochrony wciąż pozostaje niewystarczający. Nie dlatego, że użytkownicy nie wiedzą, co robić, lecz dlatego, że przeceniają skuteczność działań, które już podejmują.

Złudne poczucie kontroli staje się jednym z najpoważniejszych zagrożeń. Jest ciche, trudne do wykrycia i wyjątkowo odporne na zmianę. To właśnie ono sprawia, że użytkownik rezygnuje z ostrożności, bo zakłada, że problem dotyczy kogoś innego.

Główne wnioski

- Człowiek nadal pozostaje najsłabszym ogniwem cyberbezpieczeństwa, co potwierdzają zarówno dane branżowe, jak i konkretne incydenty. Nawet 74 proc. ataków zawiera komponent ludzki. Złudne poczucie kontroli prowadzi do błędów, zaniedbań i nadmiernej pewności siebie. Przykład PocketOS pokazuje, że zagrożenie może wynikać nie tylko z działań cyberprzestępców, lecz także z błędnych założeń, niedoskonałości systemów i nadmiernego zaufania do technologii.

- Kluczowe zagrożenia wynikają z codziennych zachowań użytkowników: recyklingu haseł, ignorowania aktualizacji, braku weryfikacji źródeł komunikacji, czy też bezrefleksyjnego klikania w linki. Cyberprzestępcy wykorzystują automatyzację oraz AI, by prowadzić masowe i coraz bardziej wiarygodne kampanie ataków. Szczególnie niebezpieczne są oszustwa oparte na manipulacji emocjami. W takich przypadkach użytkownik sam podejmuje działania prowadzące do utraty danych lub pieniędzy. Skala problemu rośnie, co potwierdzają dane o wzroście liczby incydentów oraz powszechności prób oszustw.

- Technologia rozwija się szybciej niż nawyki użytkowników, co pogłębia lukę w cyberbezpieczeństwie. Tradycyjne szkolenia często okazują się niewystarczające, bo nie zmieniają realnych zachowań w sytuacjach presji, pośpiechu i rutyny. Dlatego rośnie znaczenie zabezpieczeń systemowych oraz podejścia behawioralnego, które uwzględnia sposób podejmowania decyzji przez ludzi. Paradoks naszych czasów polega na tym, że mimo coraz większej liczby narzędzi i coraz łatwiejszego dostępu do wiedzy poziom realnej ochrony nie nadąża za zagrożeniami. Główną przyczyną pozostaje nadmierna pewność siebie i automatyzm działań.